Vse, kar morate vedeti, ko je Mac okužen z novo škodljivo programsko opremo Silver Sparrow (09.15.25)

Če menite, da je vaš Mac zaščiten pred zlonamerno programsko opremo, premislite še enkrat. Avtorji zlonamerne programske opreme so spretni pri izkoriščanju ranljivosti različnih platform, vključno z macOS. To je razvidno iz prejšnjih okužb zlonamerne programske opreme, ki so ciljale Mace, vključno z zlonamerno programsko opremo Shlayer in zvrstnimi rezultati.

Kaj je zlonamerna programska oprema Silver Sparrow macOS?V zadnjem času so raziskovalci varnosti Red Red Canary, Malwarebytes in VMware Carbon Black odkril novo zlonamerno programsko opremo macOS, ki je okužila več kot 40.000 Macov po vsem svetu. Ta nova grožnja se imenuje Silver Sparrow. Po navedbah Malwarebytes se je zlonamerna programska oprema razširila v 153 državah, ZDA, Velika Britanija, Kanada, Francija in Nemčija z največjo koncentracijo. Nejasno je, koliko od teh 40.000 je računalnikov Mac M1 in ne vemo natančno, kako izgleda distribucija.

Raziskovalci so ugotovili, da čeprav Silver Sparrow resnično ogroža okuženo napravo, ne kaže zlonamernega vedenja, ki ga pogosto pričakujejo od običajne adware za macOS. Zaradi tega je zlonamerna programska oprema še bolj zmedena, saj strokovnjaki za varnost nimajo pojma, čemu je bila zasnovana zlonamerna programska oprema.

Vendar pa so raziskovalci opazili, da je zlonamerna programska oprema vedno pripravljena na dostavo zlonamernega tovora. Po preiskavi zlonamerna programska oprema Silver Sparrow macOS nikoli ni prinesla zlonamernega tovora na okužene naprave, vendar so prizadete uporabnike Mac opozorili, da kljub svojemu mirujočemu vedenju še vedno predstavlja veliko tveganje.

Čeprav raziskovalci niso opazili, da Silver Sparrow zagotavlja dodatne zlonamerne tovore, njegova združljivost čipov M1, globalni doseg, visoka stopnja okužbe in operativna zrelost predstavljajo Silver Sparrow razmeroma resno grožnjo. Varnostni strokovnjaki so tudi ugotovili, da je zlonamerna programska oprema Mac združljiva s procesorji Intel in Apple Silicon.

Tu je okvirna časovna razporeditev razvoja zlonamerne programske opreme Silver Sparrow:

- avgust 18. 2020: Ustvarjena domena za povratni klic različice zlonamerne programske opreme 1 (različica M1) api.mobiletraits [.] Com

- 31. avgust 2020: različica zlonamerne programske opreme 1 (različica ne M1) je poslana na VirusTotal

- 2. september 2020: datoteka version.json, vidna med izvajanjem zlonamerne programske opreme, poslana na VirusTotal

- 5. decembra 2020: Domena povratnega klica z različico M1 različice (različica M1) ustvarjena api.specialattributes [.] com ustvarjen

- 22. januarja 2021: datoteka PKG različice 2 (vsebuje binarno datoteko M1) je bila poslana na VirusTotal

- 26. januarja 2021: Red Canary zazna zlonamerno programsko opremo Silver Sparrow 1.

- 9. februarja 2021: Red Canary zazna zlonamerno programsko opremo Silver Sparrow različice 2 (različica M1)

Varnostno podjetje Red Canary je odkrilo novo zlonamerno programsko opremo, ki cilja na računalnike Mac, opremljene z novimi procesorji M1. Zlonamerna programska oprema se imenuje Silver Sparrow in za izvajanje ukazov uporablja API javascript macOS Installer. Tukaj morate vedeti.

Nihče ne ve zagotovo. Ko se v računalniku Mac Silver Sparrow enkrat na uro poveže s strežnikom. Varnostni raziskovalci so zaskrbljeni, da bi se lahko pripravili na velik napad.

Varnostno podjetje Red Canary verjame, da bi Silver Sparrow, čeprav je zdaj že priskrbel zlonamerni tovor, lahko predstavljalo resno grožnjo.

Zlonamerna programska oprema je postala opazna, ker deluje na Applovem čipu M1. To ne pomeni nujno, da kriminalci ciljajo posebej na M1 Macs, temveč nakazuje, da sta lahko okužena tako M1 Macs kot Intel Macs.

Znano je, da okuženi računalniki enkrat na uro vzpostavijo stik s strežnikom. , zato je morda neka oblika priprave na večji napad.

Zlonamerna programska oprema za izvajanje ukazov uporablja API za namestitev Mac OS Javascript.

Varnostno podjetje doslej ni moglo ugotovite, kako ukazi vodijo do česarkoli nadaljnjega, in zato še vedno ni znano, v kolikšni meri Silver Sparrow predstavlja grožnjo. Varnostno podjetje kljub temu meni, da je zlonamerna programska oprema resna.

Na strani Apple je podjetje preklicalo potrdilo, ki se uporablja za podpis paketa, povezanega z zlonamerno programsko opremo Silver Sparrow.

Kljub Appleovi notarski storitvi so razvijalci zlonamerne programske opreme macOS uspešno ciljali na jabolčne izdelke, vključno s tistimi, ki uporabljajo najnovejši čip ARM, kot so MacBook Pro, MacBook Air in Mac Mini.

Apple trdi, da ima vodilni mehanizem za zaščito uporabnikov, toda grožnja pred zlonamerno programsko opremo se vedno znova pojavlja.

Zdi se, da so akterji groženj že pred igro in ciljajo na čipe M1 v povojih. To je kljub temu, da mnogi zakoniti razvijalci niso prenesli svojih aplikacij na novo platformo.

Zlonamerna programska oprema Silver Sparrow macOS pošilja binarne datoteke za Intel in ARM, uporablja AWS in Akamai CDN

Raziskovalci so pojasnili Silver Operacije Sparrowa v objavi v blogu "Clipping Silver Sparrow's wings: Outing macOS malware before it takes pole".

Novi del zlonamerne programske opreme obstaja v dveh binarnih datotekah, formatu objektov Mach, ki cilja na procesorje Intel x86_64 in Mach-O binarno zasnovan za Mac M1.

Zlonamerna programska oprema macOS se namesti prek namestitvenih paketov Apple z imenom »update.pkg« ali »Updater.pkg.«

Arhivi vključujejo kodo JavaScript, ki se zažene pred izvajanjem namestitvenega skripta, kar uporabnika prosi, da dovoli program "ugotovi, ali je mogoče namestiti programsko opremo."

Če uporabnik sprejme, koda JavaScript namesti skript z imenom verx.sh. Prekinitev namestitvenega postopka na tej točki je zaman, ker je sistem po Malwarebytesu že okužen.

Ko je skript nameščen, se vsako uro obrne na strežnik za ukaze in nadzor ter preveri, ali se ukazi ali binarni programi izvajajo. / p>

Ukazno-nadzorni center deluje v infrastrukturah Amazonovih spletnih storitev (AWS) in Akamai (CDN). Raziskovalci so dejali, da uporaba oblačne infrastrukture otežuje blokiranje virusa.

Presenetljivo je, da raziskovalci niso zaznali uvedbe končnega tovora, zato so končni cilj zlonamerne programske opreme skrivnost.

Opazili so, da zlonamerna programska oprema morda čaka na izpolnitev določenih pogojev. Podobno bi lahko zaznal, da ga nadzorniki varnosti nadzirajo, s čimer bi se izognili uvajanju zlonamernega tovora.

Ob zagonu binarni elementi Intel x86_64 natisnejo »Hello World«, medtem ko dvojiški Mach-O prikaže »You did it ! "

Raziskovalci so jih poimenovali" binarne datoteke drugih navzočih ", ker niso pokazali nobenega zlonamernega vedenja. Poleg tega ima zlonamerna programska oprema macOS mehanizem, da se sama odstrani in doda svoje prikrite zmožnosti.

Vendar so ugotovili, da funkcija samoodstranitve ni bila nikoli uporabljena v nobeni od okuženih naprav. Zlonamerna programska oprema išče tudi URL img, s katerega je bil prenesen po namestitvi. Trdili so, da so razvijalci zlonamerne programske opreme želeli slediti, kateri distribucijski kanal je najučinkovitejši.

Raziskovalci niso mogli ugotoviti, kako je bila zlonamerna programska oprema dostavljena, možni distribucijski kanali pa vključujejo lažne posodobitve bliskavice, piratsko programsko opremo, zlonamerne oglase ali zakonite aplikacije.

Kiber kriminalci določajo pravila svojih napadov in to je do nas je obramba pred njihovo taktiko, tudi če te taktike niso povsem jasne. Takšna je situacija s Silver Sparrowom, novo odkrito zlonamerno programsko opremo, ki cilja na macOS. Zdi se, da trenutno ne dela preveč strašansko, vendar lahko daje vpogled v taktike, pred katerimi bi se morali braniti.

Tehnične specifikacije zlonamerne programske opreme Silver Sparrow

Po preiskavi raziskovalcev obstajata dve različici zlonamerne programske opreme Silver Sparrow, imenovani "različica 1" in "različica 2".

Različica zlonamerne programske opreme 1

- Ime datoteke: Updater.pkg (namestitveni paket za v1)

- MD5: 30c9bc7d40454e501c358f77449071aa

Različica zlonamerne programske opreme 2

- Ime datoteke: posodobitev .pkg (namestitveni paket za v2)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Poleg spremembe URL-jev za prenos in komentarjev skriptov sta imeli različici zlonamerne programske opreme le eno veliko razliko. Prva različica je vključevala binarno datoteko Mach-O, sestavljeno za arhitekturo Intel x86_64, druga različica pa je vključevala binarno različico Mach-O, sestavljeno za arhitekturo Intel x86_64 in M1 ARM64. To je pomembno, ker je arhitektura M1 ARM64 nova in je bilo za novo platformo odkritih zelo malo groženj.

Zdi se, da zbrani datoteki Mach-O ne delajo ničesar, zato jih imenujejo "navzoči" binarne datoteke. "

Kako se distribuira srebrni vrabec?Na podlagi poročil se veliko groženj z operacijskim sistemom MacOS distribuira prek zlonamernih oglasov kot posamezni samostojni namestitveni programi v obliki PKG ali DMG, ki se predstavljajo kot zakonita aplikacija - na primer Adobe Flash Player - ali kot posodobitve. V tem primeru pa so napadalci zlonamerno programsko opremo razdelili v dva različna paketa: Updater.pkg in update.pkg. Obe različici za izvedbo uporabljata enake tehnike, ki se razlikujejo le v prevajanju binarnega opazovalca.

Edinstvena lastnost Silver Sparrow-a je, da njegovi namestitveni paketi za izvajanje sumljivih ukazov uporabljajo API-je macOS Installer JavaScript. Čeprav to počne tudi neka zakonita programska oprema, to zlonamerna programska oprema počne prvič. To je odstopanje od vedenja, ki ga običajno opazimo pri zlonamernih namestitvenih programih macOS, ki za izvajanje ukazov običajno uporabljajo predinstalacijske ali postinstalacijske skripte. V primerih pred namestitvijo in po namestitvi namestitev ustvari določen vzorec telemetrije, ki je videti takole:

- Nadrejeni postopek: package_script_service

- Proces: bash, zsh, sh, Python, ali drug tolmač

- Ukazna vrstica: vsebuje predinstalacijo ali naknadno namestitev

Ta telemetrijski vzorec sam po sebi ni poseben pokazatelj zlonamernosti, ker celo zakonita programska oprema uporablja skripte, vendar zanesljivo prepozna namestitvene programe s pomočjo predinstalacijskih in postinstalacijskih skriptov na splošno. Silver Sparrow se razlikuje od tega, kar pričakujemo od zlonamernih namestitvenih programov macOS, po vključitvi ukazov JavaScript v datoteko XML datoteke z definicijo distribucije datoteke paketa. Tako nastane drugačen vzorec telemetrije:

- Nadrejeni postopek: Namestitveni program

- Proces: bash

Tako kot pri predinstalacijskih in postinstalacijskih skriptih tudi ta telemetrijski vzorec ni dovolj za samostojno prepoznavanje zlonamernega vedenja. Skripti za prednamestitev in namestitev vključujejo argumente ukazne vrstice, ki ponujajo namige o tem, kaj se dejansko izvaja. Po drugi strani se zlonamerni ukazi JavaScript izvajajo z zakonitim postopkom namestitvenega programa macOS in ponujajo zelo malo vidnosti vsebine namestitvenega paketa ali kako ta paket uporablja ukaze JavaScript.

Vemo, da zlonamerna programska oprema je bil nameščen prek namestitvenih paketov Apple (datoteke .pkg) z imenom update.pkg ali Updater.pkg. Vendar ne vemo, kako so bile te datoteke dostavljene uporabniku.

Te datoteke .pkg so vsebovale kodo JavaScript, tako da bi se koda zagnala na samem začetku, preden se je namestitev zares začela . Nato bi uporabnika vprašali, ali želi dovoliti zagon programa, da "ugotovi, ali je mogoče namestiti programsko opremo."

Namestitveni program Silver Sparrow uporabniku sporoči:

»Ta paket bo zagnal program za ugotavljanje, ali je programsko opremo mogoče namestiti.«

To pomeni, da če kliknete »Nadaljuj«, potem pa bolje premislite in zaprete namestitveni program, bi bilo prepozno. Bili ste že okuženi.

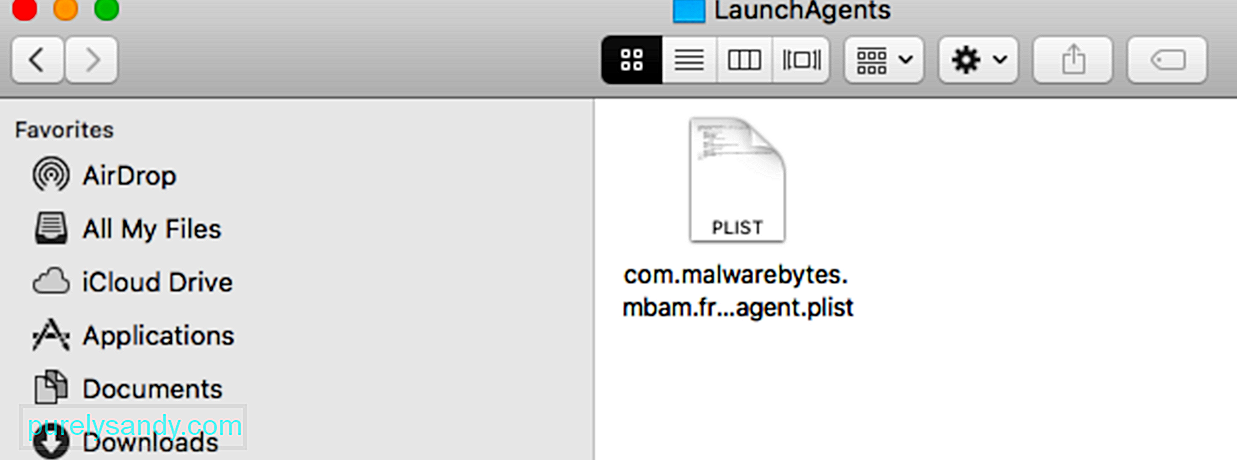

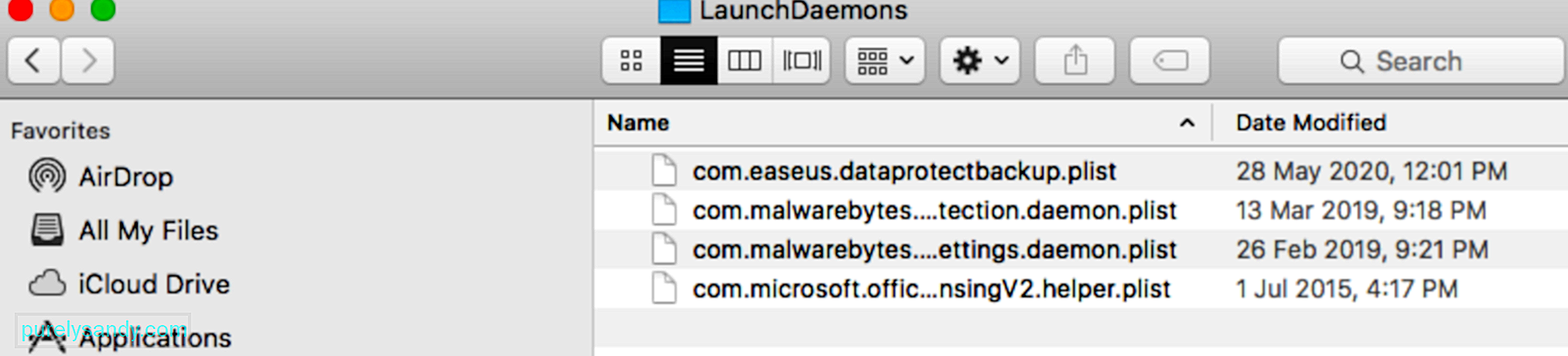

Še en znak zlonamerne dejavnosti je bil postopek PlistBuddy, ki je v vašem Macu ustvaril LaunchAgent.

LaunchAgents nudijo način, kako uvesti launchd, sistem za inicializacijo macOS, za redno ali samodejno izvajanje nalog. Vsak uporabnik jih lahko napiše v končno točko, vendar se običajno izvedejo tudi kot uporabnik, ki jih zapiše.

Obstaja več načinov za ustvarjanje seznamov lastnosti (seznamov) na macOS, včasih pa hekerji za doseganje svojih potreb uporabljajo različne metode. Eden takih načinov je PlistBuddy, vgrajeno orodje, ki vam omogoča, da na končni točki ustvarite različne sezname lastnosti, vključno z LaunchAgents. Včasih se hekerji obrnejo na PlistBuddy, da vzpostavijo obstojnost in s tem omogočijo zagovornikom, da z uporabo EDR takoj pregledajo vsebino LaunchAgentja, ker se vse lastnosti datoteke pred pisanjem prikažejo v ukazni vrstici.

V Silver Sparrow's primeru so to ukazi, ki pišejo vsebino seznama:

- PlistBuddy -c “Dodaj: Oznaka niz init_verx” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: RunAtLoad bool true” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: StartInterval integer 3600” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Dodaj: matrika ProgramArguments” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Dodaj: ProgramArguments: 0 string '/ bin / sh'” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: ProgramArguments: 1 string -c” ~ /Library/Launchagents/init_verx.plist

XML LaunchAgent Plist bo podoben temu:

Oznaka

init_verx

RunAtLoad

true

StartInterval

3600

ProgramArguments

'/ bin / sh'

-c

“~ / Library / Application \\ Support / verx_updater / verx. sh ”[časovni žig] [podatki s seznama prenesenih]

Silver Sparrow vključuje tudi preverjanje datotek, ki povzroči odstranitev vseh mehanizmov obstojnosti in skriptov s preverjanjem prisotnosti ~ / Library /._ insu na disku. Če je datoteka prisotna, Silver Sparrow odstrani vse njene komponente s končne točke. Zgoščeni podatki iz Malwarebytes (d41d8cd98f00b204e9800998ecf8427e) so navajali, da je datoteka ._insu prazna.

če je [-f ~ / Library /._ insu]

potem

rm ~ / Library / Launchagents / verx.plist

rm ~ / Library / Launchagents / init_verx.plist

rm /tmp/version.json

rm /tmp/version.plist

rm / tmp / verx

rm -r ~ / Library / Application \\ Support / verx_updater

rm / tmp / agent.sh

launchctl remove init_verx

Na koncu namestitve Silver Sparrow izvrši dva ukaza za odkrivanje za izdelavo podatkov za kodno zahtevo HTTP POST, ki označuje, da je prišlo do namestitve. Eden prikliče sistemski UUID za poročanje, drugi pa URL, ki se uporablja za prenos izvirne datoteke paketa.

Z izvajanjem poizvedbe sqlite3 zlonamerna programska oprema poišče izvirni URL, s katerega je prenesel PKG, in kiber kriminalcem da ideja uspešnih distribucijskih kanalov. Običajno tovrstno dejavnost opazimo z zlonamerno oglaševalsko programsko opremo na macOS: sqlite3 sqlite3 ~ / Library / Preferences / com.apple.LaunchServices.QuarantineEventsV * 'select LSQuarantineDataURLString from LSQuarantineEvent where LSQuarantineDataURLStua like order [reda] p > Kako odstraniti zlonamerno programsko opremo Silver Sparrow iz računalnika Mac

Apple je hitro sprejel ukrepe za razveljavitev certifikatov razvijalcev, ki so omogočili namestitev zlonamerne programske opreme Silver Sparrow. Nadaljnje namestitve zato ne bi smele biti več mogoče.

Appleove stranke so običajno zaščitene pred zlonamerno programsko opremo, ker mora biti vsa programska oprema, prenesena zunaj trgovine Mac App Store, overjena pri notarju. V tem primeru se zdi, da so pisci zlonamerne programske opreme lahko dobili potrdilo, ki je bilo uporabljeno za podpis paketa.

Brez tega potrdila zlonamerna programska oprema ne more več okužiti več računalnikov.

Drug način zaznavanja Silver Sparrow je iskanje prisotnosti kazalnikov, ki potrjujejo, ali imate okužbo s Silver Sparrow ali kaj drugega:

- Poiščite postopek, za katerega se zdi, da se izvaja PlistBuddy v povezavi z ukazno vrstico, ki vsebuje naslednje: LaunchAgents in RunAtLoad in true. Ta analitika pomaga najti več družin zlonamerne programske opreme macOS, ki vzpostavljajo obstojnost LaunchAgent.

- Poiščite postopek, za katerega se zdi, da se sqlite3 izvaja v povezavi z ukazno vrstico, ki vsebuje: LSQuarantine. Ta analitika pomaga najti več družin zlonamerne programske opreme macOS, ki manipulirajo ali iščejo metapodatke za prenesene datoteke.

- Poiščite postopek, za katerega se zdi, da se izvaja skupaj z ukazno vrstico, ki vsebuje: s3.amazonaws.com. Ta analitika pomaga najti več družin zlonamerne programske opreme macOS, ki uporabljajo segmente S3 za distribucijo.

Prisotnost teh datotek pomeni tudi, da je bila vaša naprava ogrožena z različico 1 ali različico 2 zlonamerne programske opreme Silver Sparrow :

- ~ / Library /._ insu (prazna datoteka, ki se uporablja za signalizacijo zlonamerne programske opreme, da se sama izbriše)

- /tmp/agent.sh (skript lupine, izveden za povratni klic namestitve)

- /tmp/version.json (datoteka, prenesena iz S3 za določitev poteka izvajanja)

- /tmp/version.plist (version.json pretvorjen v seznam lastnosti)

Za različico zlonamerne programske opreme 1:

- Ime datoteke: Updater.pkg (namestitveni paket za v1) ali program za posodobitev (opazovalnik Mach-O Intel, binarni v paketu v1)

- MD5: 30c9bc7d40454e501c358f77449071aa ali c668003c9c5b1689ba47a431512b03cc

- zona>

[.] com (S3 vedro, ki vsebuje različico.json za v1) - ~ / Library / Application Support / agent_updater / agent.sh (skript v1, ki se izvaja vsako uro)

- / tmp / agent (datoteka, ki vsebuje končni v1 tovor, če je razdeljen)

- ~ / Library / Launchagents / agent.plist (mehanizem obstojnosti v1)

- ~ / Library / Launchagents / init_agent.plist (v1 mehanizem obstojnosti)

- ID razvijalca Saotia Seay (5834W6MYX3) - v1 binarni podpis navzočih je preklical Apple

Za različico zlonamerne programske opreme 2:

- Ime datoteke: update.pkg (namestitveni paket za v2) ali tasker.app/Contents/MacOS/tasker (opazovalnik Mach-O Intel & amp; M1 binarni v v2)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149 ali b3707124e li>

- s3.amazonaws [.] com (vedro S3, ki vsebuje različico.json za v2)

- ~ / Library / Application Support / verx_updater / verx.sh (skript v2, ki se izvaja vsako uro)

- / tmp / verx (datoteka, ki vsebuje končni v2 tovor, če je razdeljena)

- ~ / Library / Launchagents / verx.plist (mehanizem obstojnosti v2)

- ~ / Library / Launchagents / init_verx.plist (mehanizem obstojnosti v2)

- ID razvijalca Julie Willey (MSZ3ZH74RK) - binarni podpis navzočih v2, ki ga je preklical Apple

Če želite zbrisati zlonamerno programsko opremo Silver Sparrow, naredite naslednje:

1. Optično preberite s programsko opremo za preprečevanje zlonamerne programske opreme.Najboljša zaščita pred zlonamerno programsko opremo v vašem računalniku bo vedno zanesljiva programska oprema za zaščito pred zlonamerno programsko opremo, kot je Outbyte AVarmor. Razlog je preprost, programska oprema proti zlonamerni programski opremi skenira celoten računalnik, poišče in odstrani vse sumljive programe, ne glede na to, kako dobro so skriti. Ročno odstranjevanje zlonamerne programske opreme lahko deluje, vendar vedno obstaja možnost, da kaj zamudite. Dober program proti zlonamerni programski opremi ne.

2. Izbrišite programe, datoteke in mape Silver Sparrow.

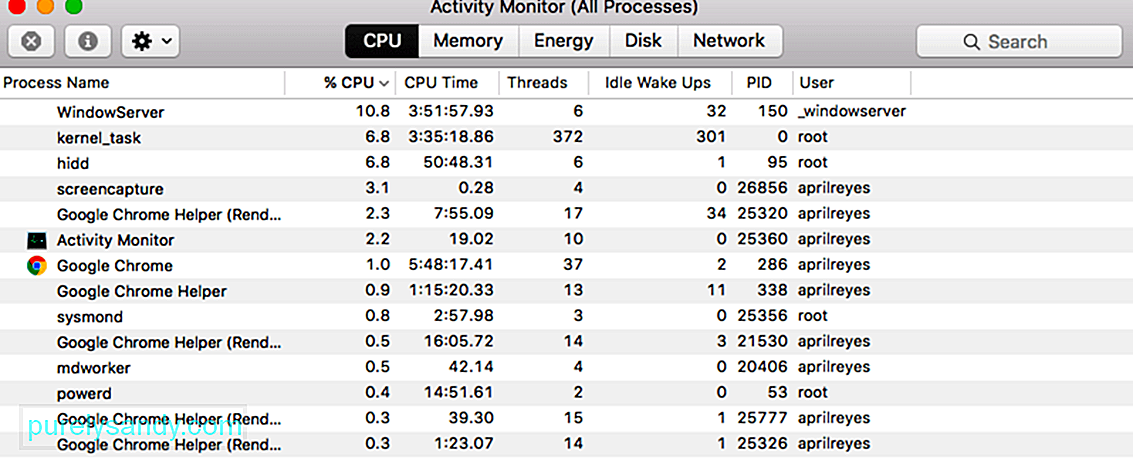

Če želite v računalniku Mac zbrisati zlonamerno programsko opremo Silver Sparrow, se najprej pomaknite do Nadzornika dejavnosti in odstranite sumljive procese. V nasprotnem primeru boste ob poskusu brisanja prejemali sporočila o napakah. Če želite priti do Monitorja dejavnosti, sledite naslednjim korakom:

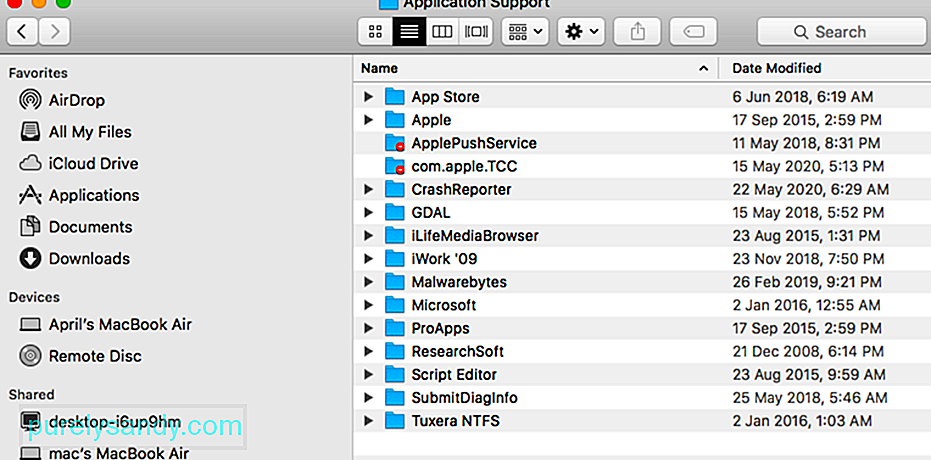

Ko izbrišete sumljive programe, boste morali izbrisati tudi zlonamerno programsko opremo. datotek in map. Sledijo naslednji koraki:

Po ročnem brisanju zlonamerne programske opreme s trdih diskov računalnika boste morali odstraniti tudi vse razširitve brskalnika Top Results. Pojdite v Nastavitve & gt; Razširitve v brskalniku, ki jih uporabljate, in odstranite vse razširitve, ki jih ne poznate. Lahko pa tudi ponastavite svoj brskalnik na privzeto, saj bodo s tem odstranjene tudi vse razširitve.

PovzetekZlonamerna programska oprema Silver Sparrow ostaja skrivnostna, saj tudi po dolgem času ne prenese dodatnih tovorov. To pomeni, da nimamo pojma, za kaj je bila zasnovana zlonamerna programska oprema, zato so uporabniki Maca in varnostni strokovnjaki zmedeni, kaj naj bi storili. Kljub pomanjkanju zlonamernih dejavnosti prisotnost zlonamerne programske opreme sama ogroža okužene naprave. Zato ga je treba takoj odstraniti in vse njegove sledi odstraniti.

YouTube Video.: Vse, kar morate vedeti, ko je Mac okužen z novo škodljivo programsko opremo Silver Sparrow

09, 2025